Ngày 9/6, Group-IB, nhà cung cấp giải pháp an toàn thông tin mạng toàn cầu, cho biết, vừa phát hiện một chiến dịch tấn công lừa đảo quy mô lớn, mạo danh 27 tổ chức tài chính lớn của Việt Nam.

Theo Group-IB, chiến dịch tấn công lừa đảo nhằm vào người dùng các ngân hàng, tổ chức tài chính tại Việt Nam đã khởi động từ tháng 5/2019 (thời điểm đăng ký tên miền đầu tiên). Tên miền lừa đảo mới nhất đã được kích hoạt vào ngày 1/6/2022.

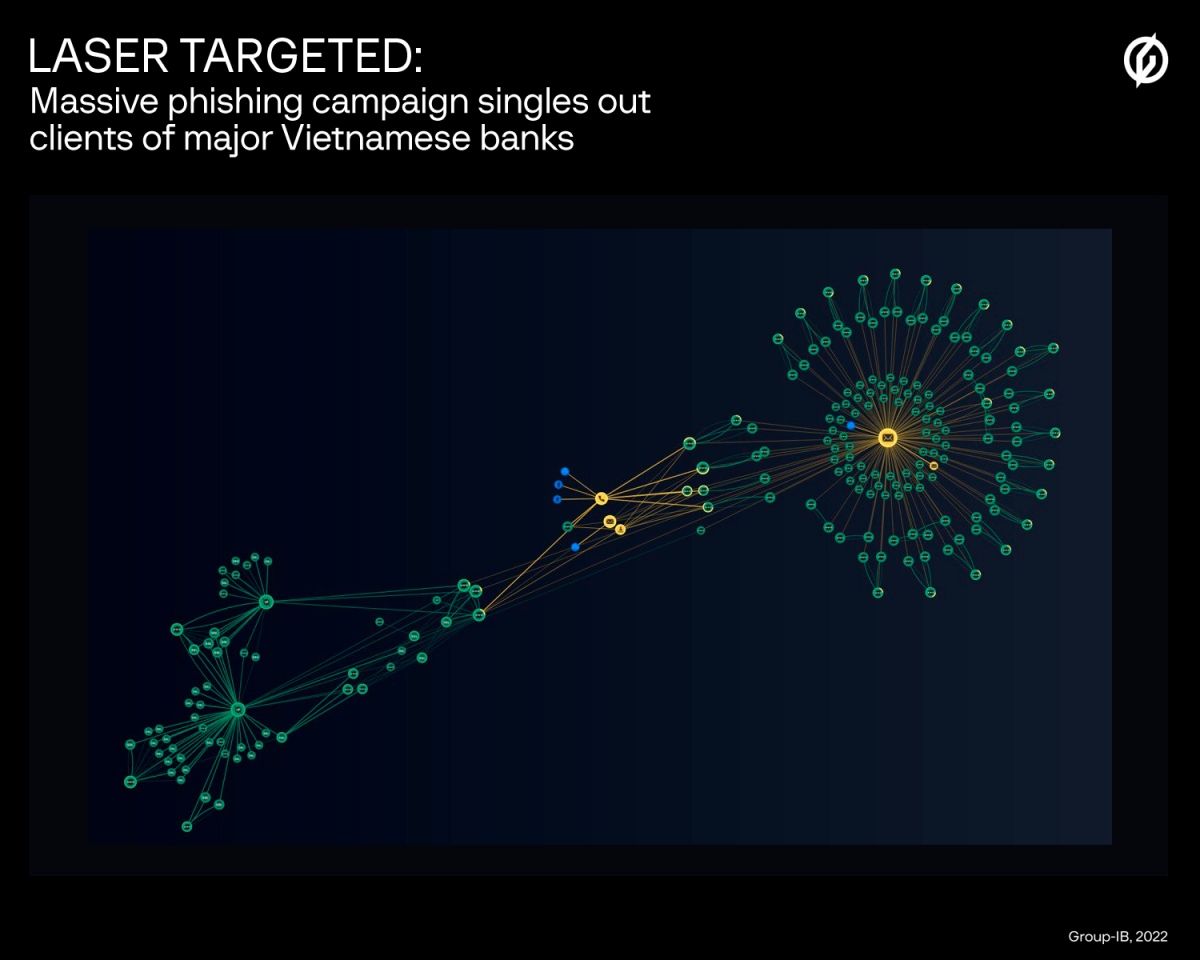

Đội ứng cứu máy tính khẩn cấp của Group-IB (CERT-GIB) đã xác định được khoảng 240 tên miền liên kết nằm trong cơ sở hạ tầng của chiến dịch lừa đảo. Khi phát hiện có hoạt động bất thường, CERT-GIB đã thông báo ngay cho Trung tâm Ứng cứu khẩn cấp không gian mạng Việt Nam (VNCERT/CC) thuộc Cục An toàn thông tin, Bộ Thông tin và Truyền thông (TT&TT).

Hiện, tất cả số tên miền phát hiện đã bị ngăn chặn. Song, các tên miền mới vẫn thường xuyên xuất hiện. Nguyên nhân nằm ở chính thiết kế của hạ tầng: Các tên miền chỉ hoạt động trong thời gian ngắn, khiến việc phát hiện và gỡ bỏ chúng trở nên phức tạp. “Vì lý do này, số lượng tên miền thực tế có thể cao hơn rất nhiều”, chuyên gia Group-IB đánh giá.

CERT-GIB đã xác định được số lượng người dùng truy cập vào 44/240 trang web được ghi nhận. Tính từ đầu năm 2021 đến nay, đã có ít nhất 7.800 người dùng có nguy cơ trở thành nạn nhân khi truy cập vào 44 trang web giả mạo này.

Phân tích của các chuyên gia cũng chỉ ra rằng, chiến dịch lừa đảo này sử dụng tin nhắn SMS, Telegram và WhatsApp giả mạo, và thậm chí cả bình luận trên các trang Facebook của các công ty dịch vụ tài chính hợp pháp của Việt Nam để lôi kéo nạn nhân vào các trang lừa đảo. Các tin nhắn lừa đảo được ngụy trang giống như các thông tin chính thức đến từ các ngân hàng, sàn giao dịch hoặc công ty thương mại điện tử.

Một trong những tin nhắn SMS lừa đảo được CERT-GIB truy xuất có nội dung thông báo với nạn nhân rằng họ đã được tặng quà và cần đăng nhập vào trang của ngân hàng để nhận quà, đồng thời cho biết cơ hội này sẽ sớm hết hạn, từ đó tạo động lực thôi thúc người dùng. Một trong những chiến thuật của những kẻ điều hành chiến dịch là sử dụng các URL rút gọn khiến người dùng bình thường không thể phân biệt được tính hợp pháp của URL.

Khi nhấp vào các liên kết đó, nạn nhân sẽ được chuyển tiếp đến website giả mạo có logo của 27 ngân hàng và tổ chức tài chính uy tín, dưới dạng 1 trang độc lập hoặc dưới dạng tùy chọn thả xuống, theo đó nạn nhân có thể chọn ngân hàng mà họ đã đăng ký.

Nếu nạn nhân chọn 1 ngân hàng từ danh sách, họ sẽ được chuyển hướng đến trang lừa đảo khác trông giống như trang hợp pháp của ngân hàng. Sau khi nạn nhân nhập tên người dùng và mật khẩu, họ sẽ được đưa đến trang web giả mạo tiếp theo yêu cầu cung cấp mật khẩu dùng 1 lần (OTP).

Lúc này, những kẻ lừa đảo dùng thông tin đăng nhập đã bị đánh cắp để đăng nhập vào tài khoản thực của nạn nhân. Sau khi nạn nhân nhận được mã OTP từ ngân hàng của họ (theo yêu cầu của những kẻ lừa đảo) và nhập mã vào trang xác thực giả mạo, tội phạm mạng có thể toàn quyền truy cập vào tài khoản ngân hàng của người dùng. Với những thông tin này, chúng cũng có thể bắt đầu các giao dịch bất hợp pháp./.